Dans les années à venir, les organisations seront confrontées à un paysage de menaces en constante évolution. Les cybercriminels continuent d'affiner leurs techniques, ce qui accroît la pression sur les équipes de sécurité pour qu'elles s'adaptent rapidement. Dans le même temps, les dommages causés par la cybercriminalité au niveau mondial devraient atteindre 15,6 billions de dollars d'ici 2029.

Cette montée en puissance des risques entraîne une augmentation des investissements, Gartner estimant que les dépenses mondiales des utilisateurs finaux en matière de sécurité de l'information atteindront 213 milliards USD en 2025 et environ 240 milliards USD en 2026.

Les nouvelles technologies ajoutent encore à la complexité, tandis que la pénurie de professionnels qualifiés en cybersécurité fait qu'il est plus difficile pour les organisations de suivre le rythme.

Des opportunités à l'horizon

Malgré ces défis, l'IA, la GenAI et la ML créent de nouvelles possibilités défensives grâce à une détection plus rapide, de meilleures perspectives et une protection plus automatisée. Gartner rapporte que d'ici 2027, environ 17 % des cyberattaques et des brèches impliqueront la GenAI. Une étude réalisée en 2025 montre également que 69 % des organisations pensent que les employés utilisent des outils GenAI publics non autorisés, et plus de 40 % devraient être confrontés à des incidents de type shadow-AI d'ici 2030. Cela pousse les fournisseurs à renforcer la gouvernance, les contrôles des données et les capacités de sécurité basées sur l'IA dans les environnements cloud et hybrides.

À mesure que les systèmes numériques deviennent plus centrés sur l'identité, l'ICP gagne également en importance. Les organisations se préparent à la cryptographie post-quantique, et les fournisseurs d'ICP développent la prise en charge de l'automatisation, de la crypto-agilité et des options à sécurité quantique pour garantir la confiance à long terme à travers les environnements cloud, IoT et pilotés par l'IA.

Qui sont les principales entreprises de cybersécurité en 2026 ?

Pour relever ces défis et saisir de nouvelles opportunités, les fournisseurs de cybersécurité doivent innover, attirer des talents qualifiés et intégrer des technologies émergentes à leurs plateformes. Dans cet article, nous passons en revue les développements notables de plusieurs entreprises en 2025, en soulignant les avancées clés qui façonneront l'industrie en 2026.

Palo Alto Networks

Palo Alto Networks reste l'un des acteurs mondiaux les plus puissants dans le domaine de la cybersécurité. L'entreprise compte plus de 80 000 clients, dont la plupart des organisations du Fortune 100 et une grande partie du Global 2000. Son portefeuille couvre la sécurité des réseaux, la SASE, la sécurité du cloud et la protection contre les menaces pilotée par l'IA.

Principales étapes

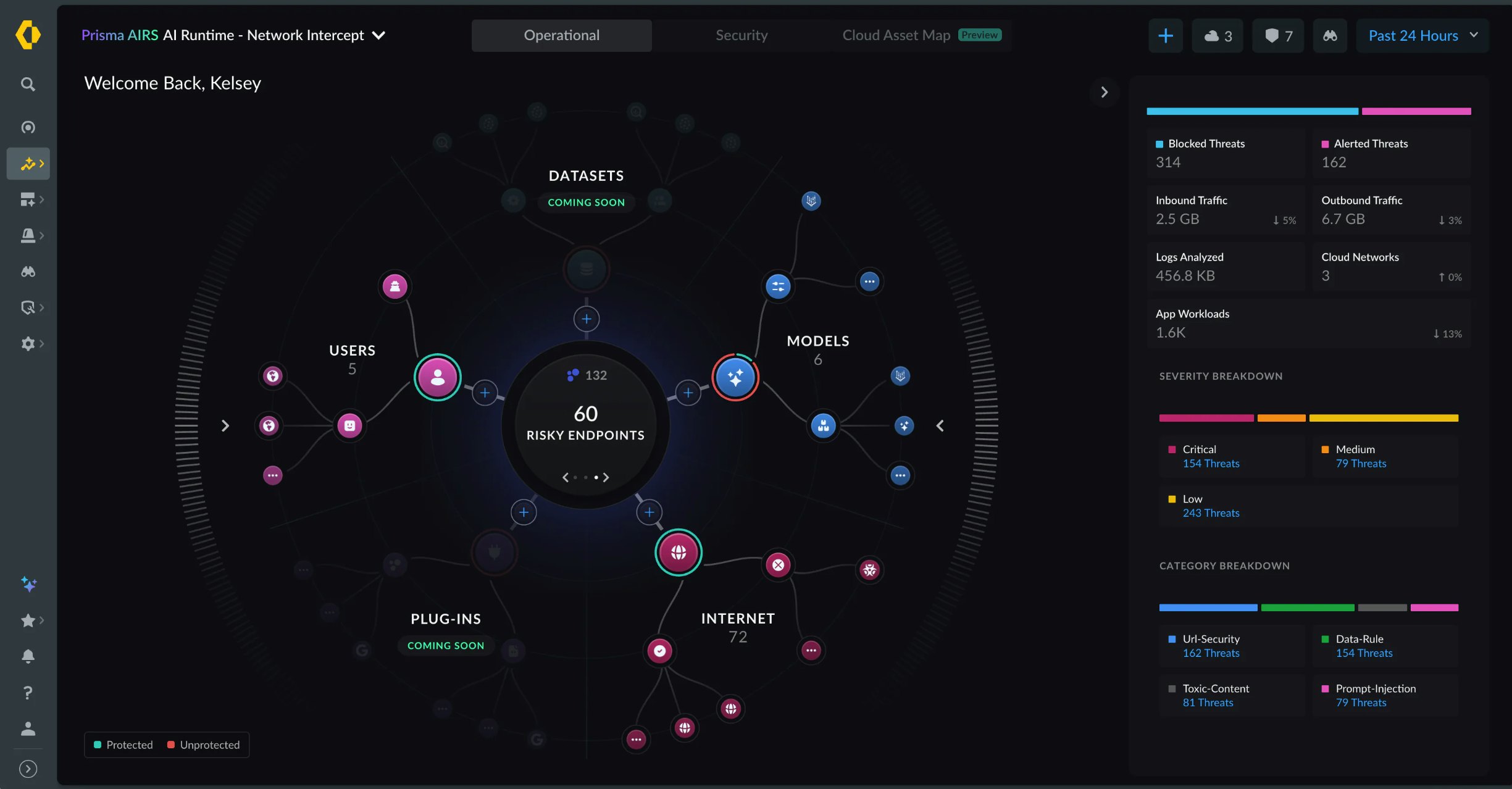

En avril 2025, la société a lancé Prisma Access Browser 2.0, décrit comme le premier « navigateur sécurisé natif SASE ». Il vise à étendre les protections SASE directement dans le navigateur, alors que les entreprises s'appuient de plus en plus sur les applications cloud, le BYOD et les outils SaaS. En 2025, l'entreprise a accéléré son passage à la sécurité AI-native sur l'ensemble de ses plateformes. Prisma SASE 4.0 a introduit une protection contre les menaces pilotée par l'IA, des contrôles de données pour l'utilisation des SaaS et des agents d'IA, et des opérations cloud unifiées visant à réduire la complexité dans les environnements hybrides. Prisma AIRS 2.0 a encore élargi cet aspect en sécurisant le cycle de vie complet des applications d'IA d'entreprise, couvrant l'inspection des modèles, le comportement des agents et les tests continus.

Palo Alto a également renforcé sa position en matière d'accès sécurisé et d'environnements de travail modernes avec Prisma Access Browser 2.0. Ces développements ont bénéficié d'une forte reconnaissance de la part des analystes. La société a été nommée leader dans les quadrants magiques de Gartner pour les plateformes SASE, Security Service Edge (SSE) et le quadrant magique inaugural Hybrid Mesh Firewall, soulignant son ampleur dans les domaines du réseau, du cloud et de la sécurité d'accès.

Acquisitions stratégiques

Palo Alto Networks a élargi ses capacités en 2025 grâce à trois acquisitions clés :

- Protect AI (clôturée en juillet 2025) : Renforce la sécurité de l'IA et des pipelines d'apprentissage automatique.

- CyberArk (annoncée en juillet 2025) : Développe les capacités de sécurité des identités et d'accès privilégié.

- Chronosphere (annoncé en novembre 2025, clôture prévue pour l'exercice 2026) : Ajoute l'observabilité et la télémétrie cloud-native pour soutenir l'intégration des plateformes.

Fortinet

Fortinet reste un acteur mondial majeur de la cybersécurité, offrant une plateforme intégrée qui protège les réseaux, les environnements cloud et les utilisateurs distribués. Son portefeuille s'adresse aux grandes entreprises, aux fournisseurs de services et aux organisations du secteur public à la recherche d'une sécurité cohérente dans des infrastructures complexes.

Principales étapes

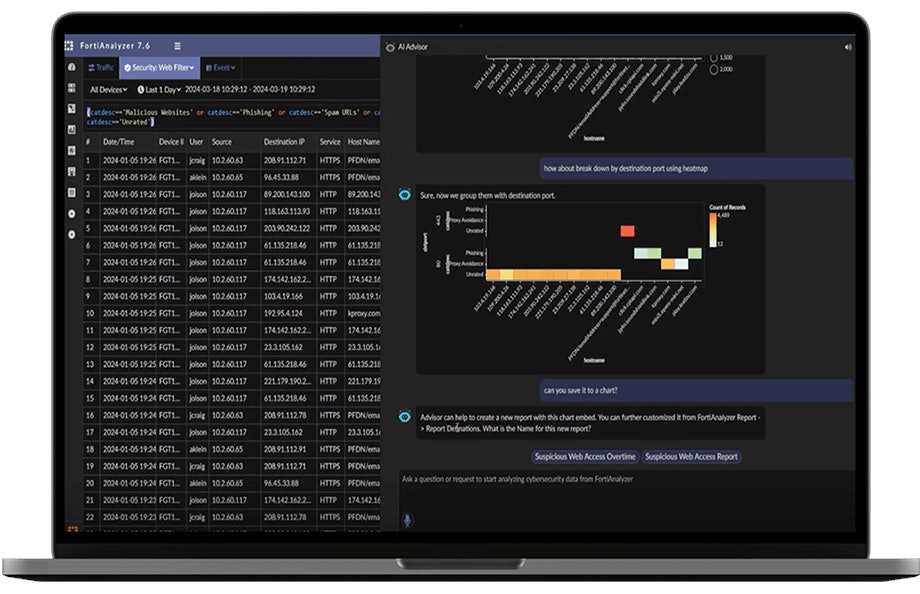

En 2025, Fortinet a fait progresser son orientation vers la sécurité pilotée par l'IA. L'entreprise a introduit de nouvelles capacités Secure AI Data Center conçues pour protéger les modèles d'IA, les ensembles de données et l'infrastructure de soutien, reflétant le besoin croissant de protection dédiée à l'ère de l'IA. Fortinet a également étendu l'automatisation à l'ensemble de sa Security Fabric, améliorant la détection et la réponse à travers les environnements cloud, LAN et WAN.

Au cours de l'année, Fortinet a renforcé sa position dans la sécurité hybride et multicloud, en ajoutant une intégration plus approfondie avec les principaux fournisseurs de cloud et en améliorant les capacités d'accès sécurisé et d'opérations de sécurité. Des évaluations indépendantes ont également souligné l'adoption continue par les clients de l'approche intégrée de Fortinet, y compris la reconnaissance de ses capacités SD-WAN et SASE dans le paysage des analystes. Elles figurent également dans le Magic Quadrant SASE et Hybrid Mesh Firewall présenté par Gartner en 2025.

Acquisitions stratégiques

En 2025, Fortinet a renforcé ses capacités en matière de cybersécurité grâce à trois acquisitions clés :

- Perception Point (acquise en décembre 2024) : Ajout de capacités avancées de sécurité de la messagerie et de la collaboration, renforçant la protection de Fortinet contre le phishing et les attaques basées sur le contenu.

- Suridata.ai (acquise en mai 2025) : Amélioration de la gestion de la posture de sécurité SaaS en ajoutant des contrôles de visibilité, de gouvernance et de risque pilotés par l'IA sur l'ensemble des applications cloud.

- Everest Networks (acquis en mai 2025) : A amélioré le portefeuille sans fil sécurisé et edge de Fortinet avec un Wi-Fi haute performance et une technologie d'analyse pour les environnements vastes et distribués.

Zscaler

Zscaler reste un fournisseur majeur de sécurité Zero Trust et cloud, protégeant les utilisateurs, les charges de travail et les appareils dans des environnements distribués et multi-cloud grâce à sa plateforme Zero Trust Exchange.

Principales étapes

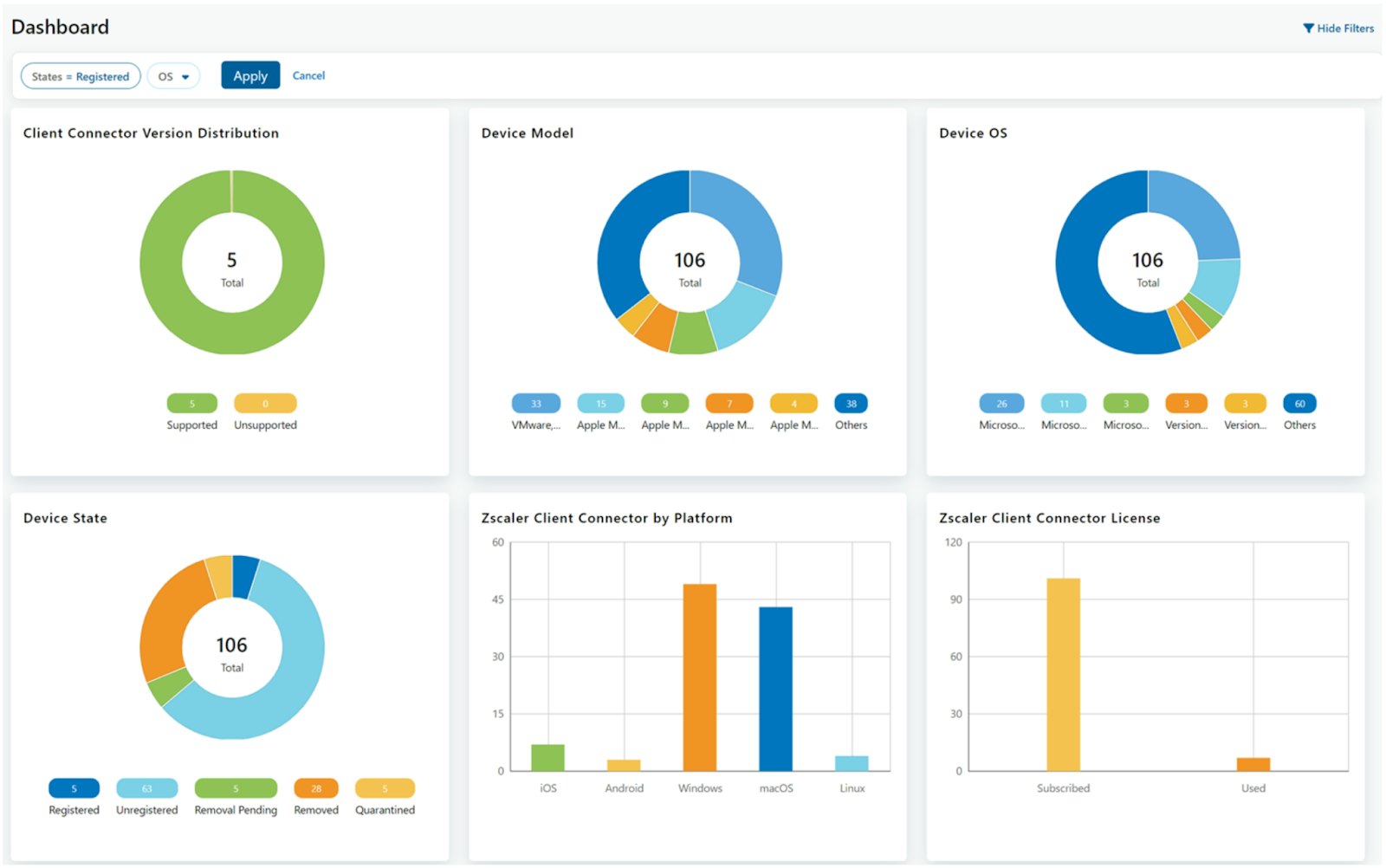

En 2025, Zscaler a étendu ses capacités Zero Trust avec de nouvelles mises à jour de la plateforme visant à sécuriser les environnements de succursales, de campus et de cloud sans s'appuyer sur les architectures réseau traditionnelles. La société a introduit de nouvelles fonctionnalités Zero Trust Branch, offrant aux organisations un moyen de segmenter les appareils IoT et OT et de moderniser les conceptions de réseau existantes tout en maintenant des politiques Zero Trust cohérentes sur l'ensemble des sites.

Zscaler a également fait progresser ses fonctionnalités de sécurité axées sur l'IA en améliorant la classification des données et l'inspection rapide pour soutenir l'utilisation sûre de l'IA générative et des applications cloud. L'entreprise a continué à gagner la reconnaissance des analystes au cours de l'année, étant nommée Visionnaire dans le Magic Quadrant 2025 de Gartner pour les plateformes SASE et Leader dans la Forrester Wave 2025 pour les solutions SASE.

Acquisitions stratégiques

Pour renforcer davantage son portefeuille Zero Trust et AI-security, Zscaler a réalisé deux acquisitions clés en 2025 :

- Red Canary (acquis en août 2025) : A ajouté des capacités MDR avancées et une expertise en threat-intelligence pour renforcer la détection et la réponse au sein de la plateforme de Zscaler.

- SPLX (acquise en novembre 2025) : A apporté des outils de sécurité de l'IA pour la découverte de modèles, les tests et la protection de l'exécution, étendant la couverture de Zscaler à l'ensemble du cycle de vie de l'IA.

CrowdStrike

Fondé en 2011, CrowdStrike est devenu un acteur majeur du secteur de la cybersécurité. Son produit phare, la plateforme CrowdStrike Falcon, est largement reconnu pour son efficacité à défendre les organisations contre les cybermenaces avancées.

La panne mondiale de 2024, causée par une mise à jour défectueuse, continue de façonner la réputation de CrowdStrike en 2026. L'entreprise a passé une grande partie de l'année 2025 à rétablir la confiance, en investissant dans des tests de logiciels plus stricts, des pipelines de validation automatisés et des garanties élargies pour les mises à jour de Falcon. Pour les entreprises, cela s'est traduit par une plus grande transparence, des cycles de mise à jour plus prévisibles et des contrôles de retour en arrière améliorés. Malgré l'incident, l'entreprise a maintenu une forte dynamique, avec une croissance de la clientèle et des revenus récurrents qui resteront solides jusqu'en 2025.

Principales étapes

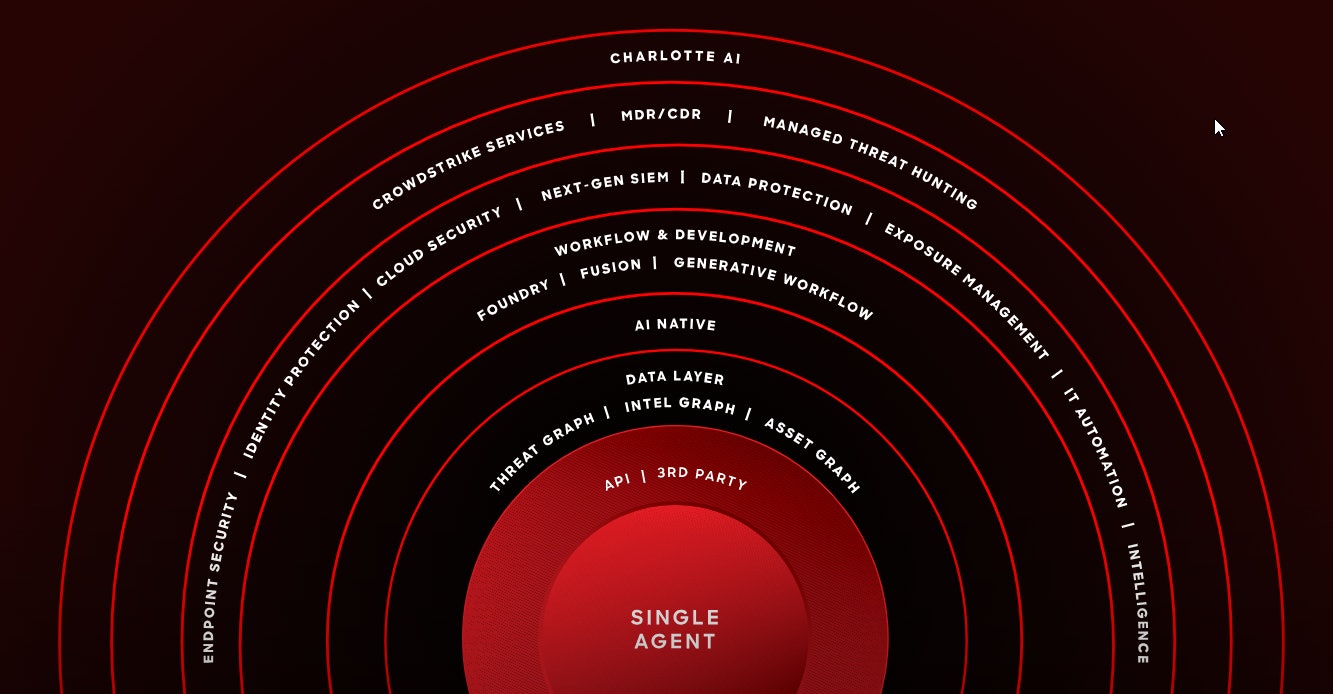

En 2025, CrowdStrike a étendu la plateforme Falcon avec de nouvelles capacités natives de l'IA. La version d'automne de Falcon a introduit une couche de données prête pour l'IA et l'Enterprise Graph, combinant la télémétrie et les renseignements sur les menaces dans un modèle unifié pour accélérer la détection et l'investigation.

L'entreprise a également fait progresser sa stratégie d'automatisation avec Charlotte AI, permettant une analyse plus rapide et une réponse évolutive à mesure que les adversaires adoptent des techniques d'attaque automatisées. CrowdStrike a renforcé la couverture des environnements d'identité, cloud et SaaS, positionnant Falcon comme une épine dorsale de sécurité unifiée au-delà des endpoints.

Le fournisseur est à nouveau apparu comme un leader dans les évaluations des plateformes de protection des endpoints de Gartner et a maintenu d'excellents taux de satisfaction des clients.

Acquisitions stratégiques

Afin d'étendre ses capacités, CrowdStrike a procédé à deux acquisitions notables en 2025 :

- Onum (annoncée en août 2025) : Ajout de capacités de pipeline de télémétrie en temps réel pour améliorer les performances du SIEM next-gen de Falcon et accélérer la détection.

- Pangea (annoncé en septembre 2025) : Apporté des contrôles de sécurité IA à travers les données, les modèles et les agents, soutenant les nouvelles capacités de détection et de réponse IA de CrowdStrike.

Contactez nos experts en sécurité

Notre équipe est disponible pour un appel rapide ou une réunion vidéo. Établissons le contact et discutons de vos défis en matière de sécurité, plongeons dans les rapports de comparaison entre fournisseurs, ou parlons de vos projets informatiques à venir. Nous sommes là pour vous aider.

HPE Networking

HPE Networking est apparue comme une nouvelle entité combinée en 2025 suite à l'acquisition de Juniper Networks par Hewlett Packard Enterprise. L'opération a permis de réunir la pile de sécurité, les pare-feu et les opérations pilotées par l'IA de Juniper avec le portefeuille d'accès sécurisé, de NAC et de sécurité edge d'Aruba. En unissant ces deux écosystèmes, HPE se positionne comme un concurrent plus fort sur le marché des réseaux et de la sécurité d'entreprise, offrant aux organisations une base de sécurité plus intégrée dans les environnements de campus, de succursales, de centres de données et de cloud.

Principales étapes

En 2025, HPE a développé ses capacités Secure Service Edge (SSE ) en étendant l'accès sécurisé, l'application de la norme Zero Trust et le contrôle d'accès au réseau (NAC) à un plus grand nombre d'environnements. Les technologies NAC et d'accès sécurisé d'Aruba sont alignées sur le cadre de sécurité et de politique de Juniper afin de prendre en charge l'accès basé sur l'identité, la confiance dans les appareils et une application plus cohérente de la sécurité sur les réseaux distribués. Cela renforce la position de HPE en matière de Zero Trust et de SSE pour les organisations qui gèrent des utilisateurs hybrides, des charges de travail dans le cloud et des appareils non gérés.

HPE a également présenté une nouvelle génération de pare-feu Juniper SRX en 2025, rafraîchissant ainsi son portefeuille de pare-feu de nouvelle génération. Les nouvelles plateformes SRX étendent la prévention des menaces de niveau entreprise, la segmentation sécurisée et l'inspection haute performance à travers les déploiements de campus, de centres de données et de cloud-edge. Ces pare-feux s'inscrivent dans la stratégie d'infrastructure sécurisée à long terme de HPE, avec la prise en charge des normes de cryptage modernes et la préparation aux exigences cryptographiques futures, y compris les options résistantes au quantum.

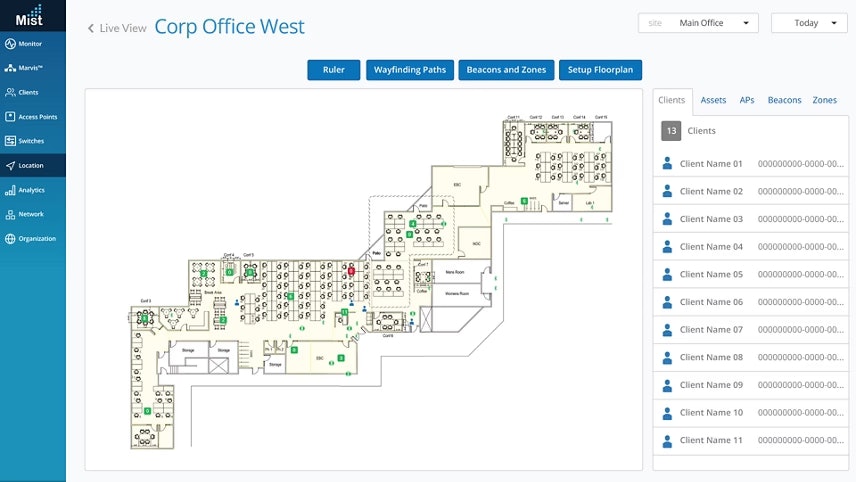

Parallèlement à ces mises à jour de sécurité, HPE a introduit de nouvelles améliorations agentiques AI-native pour Mist au cours de l'année, améliorant les opérations autonomes, le dépannage et la visibilité dans les environnements câblés, sans fil, WAN et de centre de données. Ces mises à jour jettent les bases d'un alignement plus étroit de la gestion des politiques, du contrôle d'accès et de l'automatisation dans l'ensemble du portefeuille combiné, à mesure que la consolidation progresse.

Une intégration plus poussée est prévue en 2026, HPE continuant d'aligner les opérations AI-native de Juniper avec les capacités d'accès sécurisé d'Aruba, rapprochant ainsi les deux portefeuilles pour soutenir une architecture de sécurité réseau plus cohérente et plus résiliente.

F5

F5 est un fournisseur clé de services d'application et de sécurité pour les entreprises opérant dans des environnements hybrides et multicloud. Son portefeuille se concentre sur la protection des applications modernes, des API et des charges de travail pilotées par l'IA, tout en soutenant des performances et une visibilité cohérentes dans les infrastructures distribuées.

Principales étapes

En 2025, F5 a élargi son champ d'action à la sécurisation des environnements centrés sur l'IA et conteneurisés. La société a fait progresser son offre BIG-IP Next for Kubernetes, en ajoutant la prise en charge de l'infrastructure accélérée par l'IA afin d'améliorer la sécurité et la livraison des applications pour les organisations déployant des charges de travail d'IA sur le cloud hybride. F5 a également été reconnu sur la liste 2025 CRN AI 100, soulignant son rôle dans la prise en charge des exigences émergentes en matière de data-center et de edge-networking axés sur l'IA.

L'année a également été marquée par des défis en matière de sécurité. En octobre 2025, F5 a révélé une violation impliquant un accès non autorisé à certaines parties de son réseau interne, y compris le code source et les informations relatives aux produits BIG-IP. L'entreprise a publié des correctifs et des notifications de sécurité sur l'ensemble des composants BIG-IP, F5OS et cloud afin d'atténuer les risques potentiels. Parallèlement à cette réponse, F5 a continué à mettre l'accent sur les technologies d'avenir telles que WebAssembly (Wasm), en la présentant comme un composant stratégique pour la fourniture d'applications sécurisées et portables dans les environnements hybrides.

Acquisitions stratégiques

Afin d'étendre ses capacités en matière de cybersécurité, F5 a procédé à deux acquisitions clés en 2025 :

- Fletch (acquise en juin 2025): Startup d'IA basée sur des agents dont la technologie aide la plateforme de F5 à mettre en évidence les signaux de sécurité de grande valeur et à réduire le bruit des alertes.

- MantisNet (acquise en août 2025): A ajouté une observabilité native dans le cloud, basée sur eBPF, pour renforcer la télémétrie et la visibilité du réseau en temps réel au sein de la plateforme de sécurité et de livraison d'applications de F5.

- CalypsoAI (acquise en septembre 2025): A apporté des garde-fous de sécurité de l'IA pour la surveillance et la protection des modèles et agents d'IA, améliorant la capacité de F5 à sécuriser les charges de travail d'IA de l'entreprise.

Cisco

Cisco est un leader mondial dans le domaine des réseaux et de la cybersécurité, au service d'un large éventail de clients, dont de nombreuses entreprises figurant au classement Fortune 500. L'entreprise propose un portefeuille complet de technologies de sécurité, notamment les solutions Secure Access Service Edge (SASE) et Zero Trust, conçues pour répondre aux besoins des grandes entreprises.

Principales étapes en matière de cybersécurité

En 2025, Cisco a fait progresser sa stratégie de sécurité avec de nouvelles capacités axées sur l'IA dans l'ensemble de Cisco Security Cloud. Annoncées lors de RSAC 2025, ces mises à jour se sont concentrées sur la défense contre les menaces alimentées par l'IA, l'amélioration de la précision de la détection et le renforcement de la protection dans les environnements hybrides et multicloud.

Cisco a également élargi Security Cloud Control avec une gestion multi-clients améliorée, offrant aux MSP et aux grandes entreprises un moyen plus unifié et évolutif de gérer l'accès sécurisé, le pare-feu hybride (Hybrid Mesh Firewall) et les services connexes.

Acquisitions stratégiques

Cisco a élargi son portefeuille de cybersécurité à la fin de 2024 et en 2025 avec plusieurs acquisitions clés :

- SnapAttack (acquis fin 2024, intégré jusqu'en 2025) : Une plateforme de détection des menaces et d'émulation des adversaires qui améliore les capacités d'ingénierie de détection, d'analyse comportementale et de défense proactive de Cisco au sein de Cisco Security Cloud.

- NeuralFabric (intention d'acquisition en novembre 2025) : Une plateforme d'IA d'entreprise qui soutient l'évolution de Cisco vers une sécurité native à l'IA en améliorant l'orchestration des modèles et en accélérant la protection pilotée par l'IA dans les environnements hybrides et multicloud.

Entreprises de cybersécurité dignes d'intérêt pour 2026

À l'aube de 2026, une poignée d'entreprises façonnent discrètement le fonctionnement de la confiance numérique sous le capot : DigiCert, Keyfactor et Thales. Ensemble, elles s'attaquent à certains des problèmes les plus difficiles de la cybersécurité moderne, qu'il s'agisse de gérer l'explosion des volumes de certificats ou de se préparer au monde post-quantique.

À leurs côtés, Tenable continue de définir l'espace de gestion de l'exposition, en aidant les organisations à comprendre et à réduire les cyber-risques dans des environnements hybrides de plus en plus complexes.

DigiCert

DigiCert est devenu l'un des noms clés de la confiance numérique, avec une plateforme SaaS livrée dans le cloud pour gérer les certificats numériques dans les environnements cloud, IoT et d'entreprise traditionnels. Au lieu d'exécuter leurs propres piles PKI, de nombreuses organisations consomment désormais la gestion du cycle de vie des certificats en tant que service, en intégrant les API de DigiCert dans les pipelines CI/CD, l'onboarding des appareils et les flux de travail d'identité.

Combinée à son travail sur les certificats post-quantiques (quantum-safe), cette approche SaaS-first place DigiCert au centre de la sécurité centrée sur l'identité et de la crypto-agilité : savoir ce que vous utilisez, être capable de changer d'algorithme, et le faire à l'échelle sans posséder toute la plomberie.

Thales

Thales opère dans les couches profondes de la technologie, en se concentrant sur les fondations cryptographiques elles-mêmes. En tant qu'entreprise européenne, Thales joue également un rôle important dans le soutien de la souveraineté numérique des organisations en Europe, en veillant à ce que les fonctions cryptographiques sensibles et le matériel clé puissent être gérés au sein des juridictions européennes.

Les modules de sécurité matériels (HSM) et les plateformes de gestion de clés de Thales sont largement utilisés par les gouvernements, les banques et les opérateurs d'infrastructures critiques pour protéger les clés, les transactions et les données sensibles.

Alors que les menaces quantiques passent de la théorie à la feuille de route, les investissements de Thales dans la cryptographie post-quantique et la protection des clés sécurisées positionnent l'entreprise comme un partenaire stratégique à long terme. Sa technologie sous-tend les fonctions de confiance essentielles au sein des grandes organisations, ancrant la sécurité centrée sur les données dans l'infrastructure numérique.

Keyfactor

Keyfactor, quant à lui, s'est forgé une solide position dans la gestion de l'identité des machines et l'automatisation de l'ICP, en mettant délibérément l'accent sur les déploiements sur site et en mode SaaS. Les entreprises réglementées peuvent exécuter Keyfactor dans leurs propres centres de données, à proximité des HSM et des charges de travail sensibles, tandis que d'autres optent pour des services cloud entièrement gérés - ou un hybride des deux. Alors que les certificats prolifèrent sur les plateformes cloud, les pipelines DevOps, les flottes IoT et les environnements conteneurisés, les pannes causées par des certificats expirés ou mal configurés deviennent un véritable risque opérationnel.

L'accent mis sur la visibilité, l'automatisation et le contrôle axé sur les politiques aide les entreprises à maîtriser cette complexité. L'accent mis sur la crypto-agilité et la préparation post-quantique correspond à ce que de nombreuses équipes de sécurité privilégient aujourd'hui : être capable d'adapter leur cryptographie sans avoir à tout reconstruire à partir de zéro.

Tenable

Tenable reste un fournisseur clé pour les organisations qui s'efforcent de réduire les cyber-risques à mesure que les charges de travail basées sur le cloud, l'identité et l'IA se développent. Son approche de gestion continue de l'exposition aide les équipes à comprendre comment les vulnérabilités, les mauvaises configurations et les lacunes en matière d'identité se combinent dans les environnements hybrides. En 2025, Tenable a obtenu une reconnaissance supplémentaire des analystes en tant que leader dans le Magic Quadrant de Gartner pour les plateformes d'évaluation de l'exposition, renforçant son rôle en aidant les organisations à prioriser la remédiation et à naviguer dans des infrastructures de plus en plus complexes.

Les fournisseurs de Nomios dans le domaine de la cybersécurité

Les fournisseurs avec lesquels nous travaillons forment l'épine dorsale de notre architecture de cybersécurité, permettant à nos clients de passer en toute transparence à Zero Trust Access, Secure Services Edge (SSE) et Secure Access Service Edge (SASE). En combinant les technologies de ces entreprises de cybersécurité de premier plan avec l'expertise locale de Nomios, nous aidons les organisations à construire des architectures de sécurité qui répondent à leurs besoins.

Outre la conception et l'intégration, nous fournissons des services de sécurité managés tels que Managed Detection and Response (MDR), soutenus par notre propre SOC. Cette approche permet de maximiser la sécurité, de réduire les coûts opérationnels et de favoriser une expérience utilisateur fluide dans l'ensemble de l'organisation.

Chaque organisation est unique et les solutions idéales pour 2026 dépendent des exigences spécifiques. Chez Nomios, nous nous engageons à vous aider à identifier et à mettre en œuvre l'approche de cybersécurité qui répond le mieux à vos objectifs et à vos défis.

Vous souhaitez en savoir plus sur ce sujet ?

Nos experts et nos équipes commerciales sont à votre service. Laissez vos coordonnées et nous vous contacterons rapidement.